Crear plugins Moodle 4.5 va mucho más allá de picar código, lograr que pase unas pruebas básicas y lanzarlo a producción. El entorno corporativo y educativo actual es muy exigente. Implica diseñar una infraestructura digital crítica. Esta operará durante años en el corazón de tu ecosistema tecnológico. Un plugin bien planteado, siguiendo estándares de ingeniería, se integra como una pieza natural y resiliente. Por el contrario, un desarrollo sin rigor arquitectónico es una bomba de tiempo. Abre brechas de seguridad y hunde el rendimiento del servidor. Además, dispara el Coste Total de Propiedad (TCO) a niveles insostenibles.

🎯 Esta guía está escrita para CTOs EdTech y Arquitectos de Software. También para responsables de plataformas LMS y desarrolladores Moodle Senior. Su objetivo es ayudar a construir, auditar o escalar ecosistemas libres de deuda técnica.

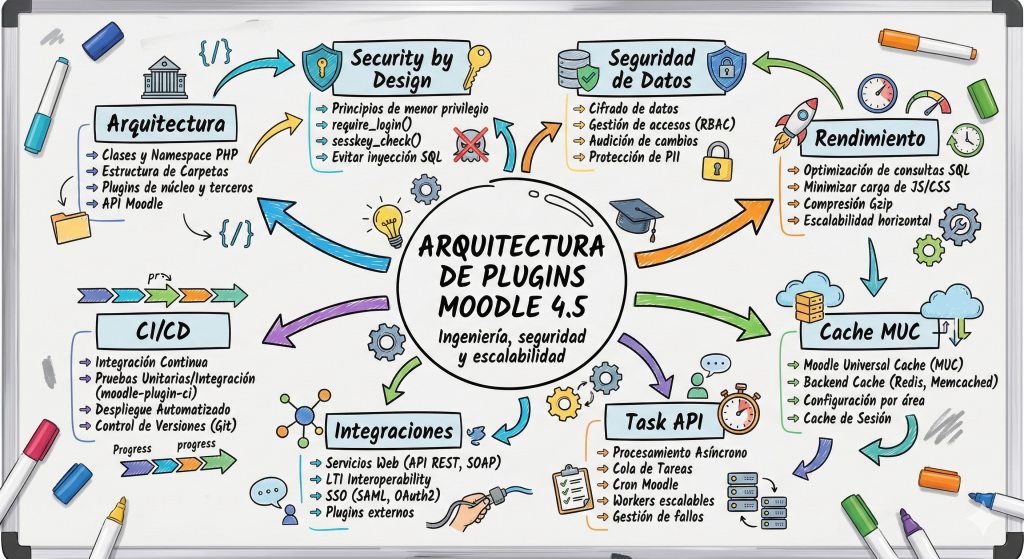

Qué aprenderás en esta guía sobre plugins Moodle 4.5

Si trabajas desarrollando o gestionando plataformas LMS, en esta guía descubrirás cómo diseñar plugins Moodle 4.5 seguros, escalables y preparados para producción. A lo largo del artículo analizaremos los principios técnicos que utilizan los equipos de ingeniería EdTech para construir extensiones sostenibles a largo plazo.

En concreto, veremos:

Arquitectura profesional de plugins Moodle 4.5

Cómo estructurar correctamente un plugin siguiendo el estándar Frankenstyle, aprovechar el autoloading del core y aplicar separación de responsabilidades entre lógica, renderers y templates.

Seguridad avanzada en el desarrollo de plugins Moodle

Aplicación del modelo Zero Trust, control de acceso mediante RBAC, protección frente a ataques XSS y prevención de inyecciones SQL dentro del ecosistema Moodle.

Optimización de rendimiento y escalabilidad

Cómo evitar cuellos de botella en Moodle mediante gestión de Session Locks, uso de la Cache API (MUC) y diseño preparado para miles de usuarios concurrentes.

Procesamiento asíncrono con la Task API de Moodle

Cómo mover procesos pesados al cron del sistema utilizando Scheduled Tasks y Ad-hoc Tasks para mejorar la experiencia del usuario.

Integraciones externas con Web Services y LTI 1.3

Cómo conectar plugins Moodle con aplicaciones externas, apps móviles, ERPs o herramientas educativas mediante APIs y el estándar LTI Advantage.

Desarrollo desacoplado mediante la Events API

Cómo extender funcionalidades del LMS sin modificar el core de Moodle, garantizando compatibilidad con futuras actualizaciones.

Cumplimiento normativo y privacidad de datos

Implementación de la Privacy API para cumplir con GDPR y gestionar correctamente la exportación o eliminación de datos personales.

Gobernanza técnica y calidad del código

Cómo establecer pipelines CI/CD, auditorías automáticas y control de calidad mediante herramientas como moodle-plugin-ci.

Testing automatizado con PHPUnit

Cómo crear pruebas unitarias para validar la lógica del plugin y evitar fallos tras actualizar el core de Moodle.

Auditoría técnica de plugins de terceros

Un método rápido para evaluar la calidad, mantenimiento y seguridad de extensiones antes de instalarlas en producción.

El ciclo crítico del desarrollo a medida

He pasado años auditando campus virtuales de alta concurrencia y reflotando proyectos EdTech. En este tiempo, he identificado un patrón universal. Detallo esto en mi artículo sobre qué hace que un proyecto EdTech fracase. Cualquier desarrollo a medida suele sobrevivir al primer día. La verdadera crisis estalla siempre a los seis meses.

¿Qué sucede cuando pasas de quinientos a diez mil alumnos conectados simultáneamente en un examen final? ¿Cómo responde el sistema al integrar el ERP institucional o al actualizar el core de Moodle? Es entonces cuando ese código aparentemente inofensivo provoca caídas de servicio masivas. El problema casi nunca es funcional. Es un déficit absoluto de gobernanza técnica y visión de ingeniería a largo plazo.

El estándar definitivo para extensiones sostenibles

En esta guía detallo un marco exacto de patrones de diseño. Incluye buenas prácticas y políticas de gobernanza. Las aplico al diseñar, refactorizar o auditar extensiones para Moodle. Quizás te encuentras en fase de planificación presupuestaria. Te recomiendo leer primero cuánto cuesta implementar Moodle en 2025. Así entenderás el impacto económico de estas decisiones. Mi propósito es dotarte de un estándar arquitectónico inquebrantable que garantice:

- Seguridad por diseño (Zero Trust y Security by Design).

- Escalabilidad extrema bajo estrés (Dominio de cachés y bloqueos de sesión).

- Mantenibilidad técnica (Aislamiento absoluto del código base).

- Interoperabilidad avanzada (Web Services y estándares LTI).

- Cumplimiento normativo riguroso (Privacy APIs para GDPR / LOPDGDD).

Quizás lideras la estrategia IT de tu organización. O tal vez desarrollas para Moodle a nivel profesional. Asume estas directrices como cimientos obligatorios, no como simples sugerencias. Protegerán la inversión y la reputación tecnológica de tu institución durante la próxima década.

1. Arquitectura base y estandarización en plugins Moodle 4.5

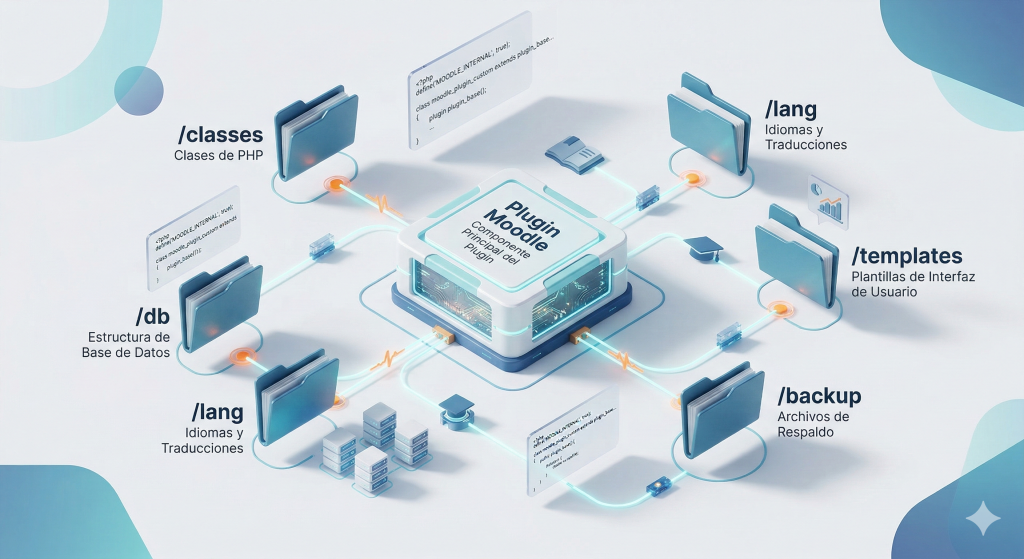

Estructura de directorios y el poder del Autoloading

El primer indicador de la madurez técnica de tu equipo se ve a simple vista. Solo hace falta analizar las carpetas de su proyecto. Una estructura estandarizada no solo es atractiva visualmente. Reduce drásticamente la curva de aprendizaje para nuevos ingenieros. Además, facilita enormemente las auditorías de seguridad y evita conflictos con otros módulos.

El core de Moodle exige una arquitectura predecible (conocida cariñosamente como Frankenstyle). Aquí absolutamente nada se deja al azar. Todo tiene su sitio:

| Directorio | Propósito arquitectónico real y funcional |

|---|---|

/classes/ | Lógica de negocio pura. Clases, controladores y modelos. |

/db/ | Modelado de datos, migraciones de versión, tareas y permisos. |

/lang/ | Diccionarios y cadenas de texto para internacionalización. |

/templates/ | Vistas y componentes UI basados en Mustache. |

/backup/ | Lógica de serialización para copias de seguridad de cursos. |

Toda tu gestión de clases dentro del directorio /classes/ debe basarse en convenciones estrictas. Debes usar la estructura de namespaces dictada por Moodle: tipo_plugin\nombre_plugin. Por ejemplo, al crear un plugin «local» llamado «miplugin», tu clase debería verse así:

<?php

namespace local_miplugin\output;

defined('MOODLE_INTERNAL') || die();

class mi_pagina implements \renderable, \templatable {

protected $data;

public function __construct(array $data) {

$this->data = $data;

}

public function export_for_template(\renderer_base $output) {

return $this->data;

}

}

El sistema de Autoloading oficial de Moodle hace que la carga de clases sea dinámica. Es un proceso perezoso (lazy loading). Resulta extremadamente eficiente en el uso de la memoria RAM del servidor.

Aviso a navegantes: Imagina que haces una revisión de código. Detectas un require_once para cargar clases internas de tu plugin. Detén el merge inmediatamente. Es un claro indicador de una arquitectura mal planteada. Demuestra que el desarrollador no comprende el ecosistema moderno de plugins Moodle 4.5.

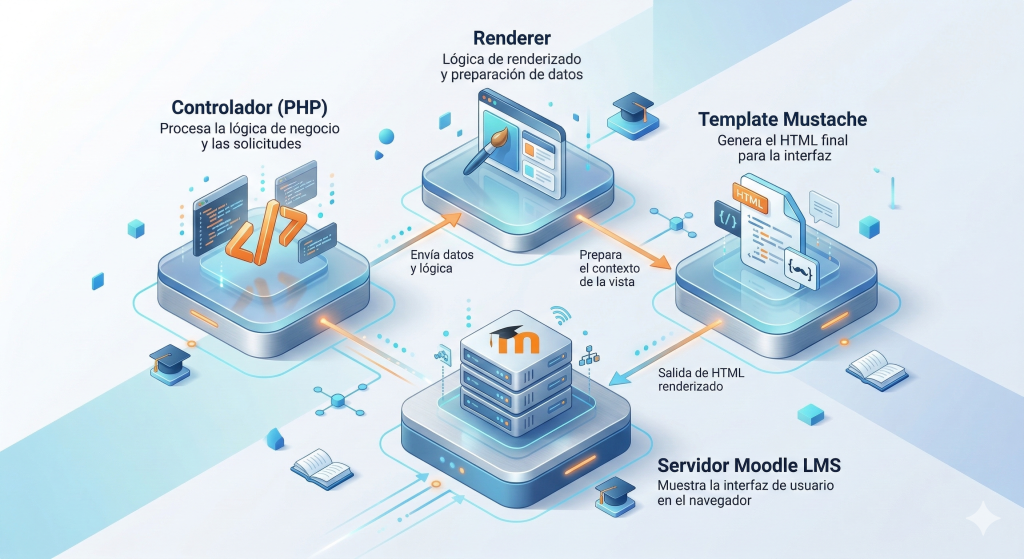

Separación de responsabilidades: Renderers y Templates

Un error clásico genera deuda técnica masiva. Consiste en mezclar la lógica de base de datos con la generación de código HTML. En Moodle 4.5, la separación MVC (Modelo-Vista-Controlador) es totalmente imperativa.

Tu archivo PHP principal (index.php o view.php) debe limitarse a verificar permisos. Recogerá parámetros y orquestará las llamadas a la base de datos. Una vez tiene la información bruta, debe pasársela a un Renderer. Este inyectará esos datos limpios en una plantilla .mustache. Jamás imprimas etiquetas HTML directamente desde un bloque de PHP lógico.

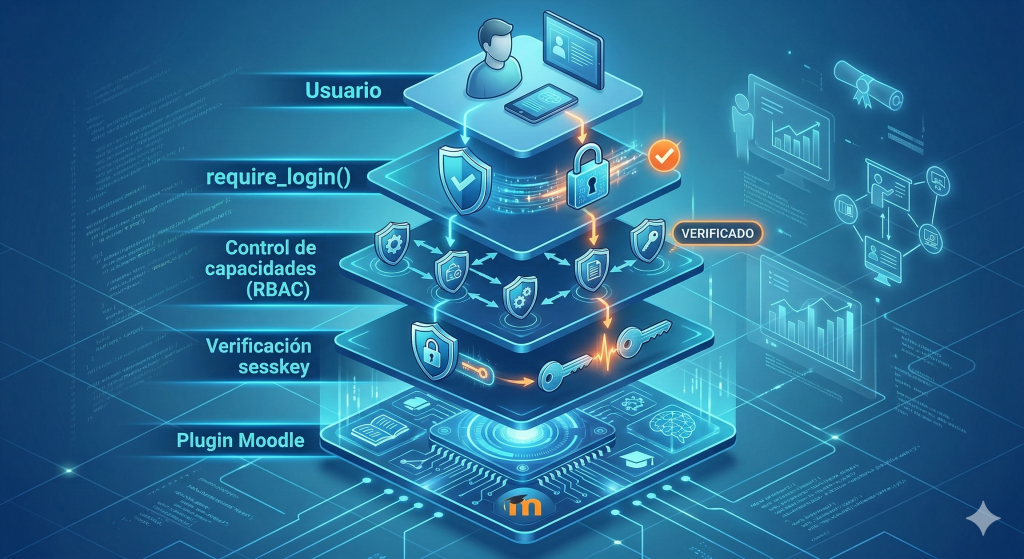

2. Security by Design: Confianza Cero y Protección de Datos

Piénsalo fríamente. Tu plugin es una puerta trasera al núcleo de tu institución. Da acceso a credenciales, actas de notas, datos personales y propiedad intelectual. Por ello, la seguridad no puede ser una simple lista de tareas final. Tiene que estar codificada en el ADN de cada línea. Debe alinearse con estándares globales como OWASP Top 10.

El código del plugin debe ser completamente seguro. Pero también debes fortificar el perímetro general de tu plataforma. Es absolutamente vital implementar mecanismos extra. Destaca especialmente la Autenticación Multifactor (MFA).

El axioma es innegociable en el desarrollo moderno: Jamás confíes en los datos provenientes del cliente (Zero Trust).

El Guardia de Seguridad Perimetral (Access Control)

Debes cumplir con las políticas de seguridad de Moodle. El siguiente bloque será tu guardia de seguridad. Debe ir en las primeras líneas de cualquier script ejecutable:

<?php

require_once('../../config.php');

// 1. ¿Estás logueado y tu sesión es válida?

require_login();

// 2. ¿Tienes permiso explícito basado en roles para ejecutar esta acción? (RBAC)

$context = \context_system::instance();

require_capability('local/miplugin:haceralgo', $context);

// 3. ¿Eres quien dices ser o estoy siendo víctima de un ataque CSRF?

require_sesskey();

Este triple candado garantiza autenticación firme y autorización granulada. También certifica la legitimidad criptográfica de la petición. A partir de ese punto, el trato de los datos debe ser paranoico.

Prevención activa del Cross-Site Scripting (XSS)

El Cross-Site Scripting (XSS) es una vulnerabilidad peligrosa. Permite a los atacantes inyectar scripts maliciosos en páginas web. Como detalla Wikipedia sobre XSS, esta técnica elude los controles de acceso.

Expertos en ciberseguridad lanzan claras advertencias. Blogs como PortSwigger o la fundación OWASP hablan de los LMS. Un XSS exitoso puede robar la sesskey. Esto otorga al atacante los privilegios completos de administrador.

Para evitarlo radicalmente:

- Valida el tipo de dato de TODOS los parámetros GET/POST. Usa exclusivamente las funciones del core (

optional_param()orequired_param()). Apóyate en las constantes de tipado (PARAM_INT,PARAM_TEXT). - Escapa brutalmente cualquier cadena antes de imprimirla en pantalla. Usa

s()para atributos HTML oformat_string()para contenidos.

// ❌ RIESGO EXTREMO: Le regalas la sesión del usuario a un atacante

echo 'Hola Usuario: ' . $_GET['nombre'];

// ✅ ZERO TRUST: Si hay código JS malicioso, se neutraliza como texto

$nombre = required_param('nombre', PARAM_TEXT);

echo 'Hola Usuario: ' . s($nombre);

Defensa contra Inyecciones SQL (SQLi)

La Inyección SQL (SQLi) ocurre cuando un atacante interfiere en las consultas. Wikipedia define la Inyección SQL como un método de infiltración. Permite inyectar código SQL intruso para comprometer una base de datos.

Blogs técnicos como Kinsta y Sucuri coinciden. Es una de las vulnerabilidades web más críticas. Permite a los atacantes volcar tablas de usuarios o eliminar bases de datos enteras. Moodle provee una capa de abstracción robusta ($DB). Debes usarla siempre con parámetros vinculados:

$userid = required_param('id', PARAM_INT);

// ❌ MAL: Vulnerabilidad de inyección SQL severa. Nunca concatenes variables.

$sql = "SELECT * FROM {user} WHERE id = " . $userid;

$user = $DB->get_record_sql($sql);

// ✅ BIEN: Uso de placeholders posicionales (?) o nombrados (:id). El core lo sanitiza.

$sql = "SELECT * FROM {user} WHERE id = :userid";

$user = $DB->get_record_sql($sql, ['userid' => $userid]);

3. Escalabilidad Extrema: Cachés y Session Locks

Tu plugin debe sobrevivir a los Picos de Matrícula. Son días de inscripciones masivas o exámenes cronometrados. Para lograrlo, debes dominar dos conceptos avanzados. Estos separan a los desarrolladores junior de los verdaderos arquitectos.

A. Prevención de cuellos de botella con Session Locks

Este es el problema de rendimiento más desconocido en los ecosistemas Moodle. Por defecto, cuando un usuario navega, PHP bloquea su sesión. Imagina que tu plugin lanza un proceso pesado. Tarda 10 segundos en conectarse a un ERP externo. Moodle no dejará que ese usuario abra otra pestaña. Bloqueará cualquier acción hasta terminar el proceso inicial.

¿La solución? Libera el candado inmediatamente después de hacer tus verificaciones de seguridad:

require_login();

require_capability('local/miplugin:ver_reporte', $context);

// ¡Libera el candado de sesión! El usuario podrá seguir navegando

\core\session\manager::write_close();

// Ejecuta tus consultas pesadas o integraciones lentas

$datos = curl_a_un_erp_lento();

Solo con añadir esa línea, puedes salvar a tu servidor de un colapso inminente.

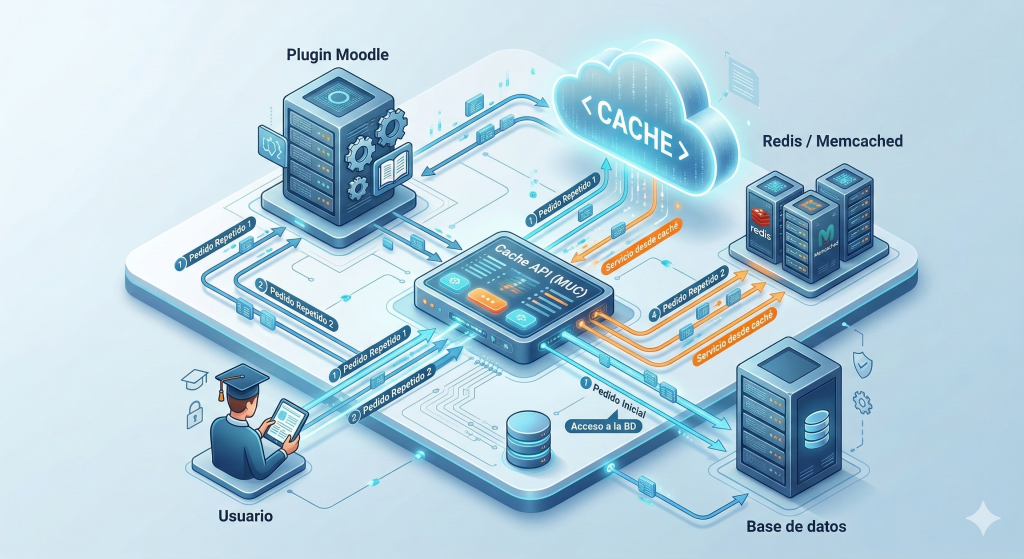

B. Moodle Universal Cache (MUC)

Un plugin mal optimizado bombardea la base de datos con peticiones idénticas. Esto tirará toda la plataforma abajo. La salvación tiene nombre: Cache API (MUC).

Declara tu repositorio de caché en db/caches.php:

$definitions = [

'analitica_pesada' => [

'mode' => cache_store::MODE_APPLICATION, // Caché compartida

'ttl' => 600, // Expiración controlada en segundos (10 minutos)

'requireidentifiers' => ['courseid'] // Segmentamos la caché por curso

]

];

El patrón de rescate en tu lógica:

$cache = \cache::make('local_miplugin', 'analitica_pesada');

$datos = $cache->get($courseid);

if ($datos === false) {

// La base de datos y la CPU trabajan 1 vez cada 10 minutos

$datos = ejecutar_analitica_estadistica_compleja($courseid);

$cache->set($courseid, $datos);

}

4. Automatización Asíncrona: Dominando la Task API

Nunca obligues a un usuario a quedarse mirando una pantalla en blanco. No lo hagas esperar porque tu plugin procese un PDF pesado. Tampoco por enviar 500 correos o sincronizar notas masivas. Esto provoca Timeouts de PHP y enfado general.

Debes entender el impacto de la automatización a nivel de arquitectura. Te recomiendo leer mi análisis estratégico. Explico cómo abordamos las automatizaciones EdTech desde la visión de un CTO. Mueve todo el trabajo pesado a los procesos de background mediante la Task API oficial.

Scheduled Tasks y Ad-hoc Tasks

Las tareas programadas son ideales para procesos recurrentes (limpieza nocturna, sincronizaciones diarias).

// db/tasks.php

$tasks = [

[

'classname' => '\local_miplugin\task\sincronizacion_nocturna',

'blocking' => 0,

'minute' => '0',

'hour' => '3' // Ejecuta a las 3:00 AM, cuando el campus duerme

]

];

Por otro lado, si un profesor pulsa un botón para generar un reporte gigantesco ahora mismo, no le hagas esperar. Encola una tarea Ad-hoc:

$tarea = new \local_miplugin\task\generar_reporte_pesado_adhoc();

$tarea->set_custom_data(['courseid' => 123, 'userid' => $USER->id]);

\core\task\manager::queue_adhoc_task($tarea);

// Rediriges al profesor con un mensaje visual.

Gestión avanzada del Cron CLI y concurrencia

Las tareas no deben ejecutarse a través de la web. Evita el cron.php activado por el navegador. Usa la consola de comandos del servidor (CLI). Así sortearás los límites de memoria o timeouts restrictivos de Apache.

# Ejecución silenciosa del cron general cada minuto

* * * * * /usr/bin/php /var/www/moodle/admin/cli/cron.php > /dev/null

El core de Moodle gestiona los bloqueos de concurrencia de estas tareas. Usa la base de datos o un servidor de Redis. Esto evita iniciar procesos duplicados en paralelo. Así protege la integridad de los datos institucionales si una tarea se retrasa.

5. El ciclo de vida del dato: Portabilidad (Backup API)

A todos los equipos técnicos les ha pasado alguna vez. Configuras un curso brillante e inyectas datos con tu plugin. Termina el año académico y el administrador duplica el curso. ¡Sorpresa! Los datos de tu plugin no se han copiado.

Quizás tu plugin almacena información vinculada a un curso. O guarda datos de una actividad específica. En ese caso, estás obligado a implementar la Backup & Restore API.

// backup/moodle2/backup_local_miplugin_stepslib.php

class backup_local_miplugin_course_task extends backup_task {

protected function define_my_steps() {

// Le decimos al sistema cómo exportar nuestras tablas

$this->add_step(new backup_local_miplugin_structure_step('miplugin_step', 'miplugin.xml'));

}

}

Ignorar esta API es un error muy grave y común. Es la forma más rápida de ganarte la antipatía de los coordinadores académicos. También enfadará a los administradores de sistemas.

6. Integraciones y Ecosistema: Web Services y LTI

Asumámoslo: estamos en pleno 2026. Si tu genial funcionalidad se queda aislada en el navegador web, tienes un problema. Debe hablar con el mundo exterior o con la app móvil oficial. De lo contrario, es un desarrollo medio muerto.

Web Services para App Móvil y Sistemas Externos

La App oficial no lee tu precioso código HTML. Se alimenta de JSON puro. Tienes que exponer tu lógica obligatoriamente a través de external_api.

// classes/external/miservicio.php

namespace local_miplugin\external;

use external_api;

use external_function_parameters;

use external_value;

class miservicio extends external_api {

public static function get_data_parameters() {

return new external_function_parameters([

'courseid' => new external_value(PARAM_INT, 'ID del curso')

]);

}

public static function get_data($courseid) {

// Validamos parámetros estrictamente

$params = self::validate_parameters(self::get_data_parameters(), ['courseid' => $courseid]);

return ['status' => 'ok', 'data' => 'JSON payload...'];

}

}

Conexión segura con el estándar LTI 1.3 Advantage

Quizás no quieras crear un plugin tradicional dentro de Moodle. Tu objetivo puede ser conectar herramientas complejas de terceros. Por ejemplo, simuladores interactivos, laboratorios remotos o repositorios de vídeo. Para hacerlo de forma segura y transparente, el estándar LTI es el rey.

Olvídate del antiguo método de compartir claves secretas estáticas. Era un sistema muy vulnerable. Ahora todo se basa en asimetría criptográfica. Utiliza validación de claves públicas (JWKS). Te muestro un fragmento de código básico a continuación. Ilustra cómo se intercepta y valida el Login Initiation. Esto garantiza que el usuario realmente proviene de Moodle:

// Validación de un LTI 1.3 Launch Message (JWT)

$jwt_payload = $_POST['id_token'];

// 1. Obtener las claves públicas (JWKS) desde Moodle

$jwks_uri = '[https://mi-campus.edu/mod/lti/certs.php](https://mi-campus.edu/mod/lti/certs.php)';

$llaves = obtener_jwks_desde_url($jwks_uri);

try {

// 2. Decodificar y verificar la firma criptográfica

$decoded = \Firebase\JWT\JWT::decode($jwt_payload, $llaves, ['RS256']);

// 3. Extraer el contexto educativo

$userid = $decoded->sub;

$rol = $decoded->{'[https://purl.imsglobal.org/spec/lti/claim/roles](https://purl.imsglobal.org/spec/lti/claim/roles)'}[0];

} catch (\Exception $e) {

die('Firma LTI inválida. Acceso denegado.');

}

Te detallo paso a paso cómo montar esta arquitectura en mi Guía Técnica de Integración LTI 1.3 en Moodle. Quizás buscas resolver problemas complejos de integración o rendimiento. Te invito a explorar mi categoría sobre desarrollo avanzado. Allí documento decenas de casos reales de arquitectura empresarial.

7. Desacoplamiento Perfecto: Dominando la Events API

Como hemos mencionado brevemente al principio, una regla de oro en Moodle es inquebrantable. El core no se toca. Insertar código o modificar las clases base del directorio principal es un hachazo técnico imperdonable. Te impedirá instalar parches de seguridad. Romperá la ruta de actualización y te dejará atrapado en versiones obsoletas.

No debes alterar el engorroso proceso de matriculación base. Para añadir funcionalidad, tu plugin simplemente escucha de forma pasiva. Se suscribe a que ocurra el evento mediante la Events API:

// db/events.php

$observers = [

[

'eventname' => '\core\event\user_enrolment_created',

'callback' => '\local_miplugin\observer::handle_nueva_matricula',

],

];

Y aquí es donde actúas de forma aislada e independiente:

// classes/observer.php

namespace local_miplugin;

class observer {

public static function handle_nueva_matricula(\core\event\user_enrolment_created $event) {

$userid = $event->relateduserid;

$courseid = $event->courseid;

// Mandamos un email personalizado de bienvenida.

}

}

8. Cumplimiento Normativo Estricto: Privacy by Design

El entorno regulatorio europeo e internacional no acepta excusas. Imagina que tu plugin recopila datos de comportamiento, IPs o tiempos de actividad. Debes proporcionar al Responsable de Protección de Datos (DPO) una herramienta automatizada. Debe permitir exportar o destruir esa información. De lo contrario, recibirás una cuantiosa sanción por incumplir el GDPR.

Implementar la Privacy API es tu principal escudo legal corporativo:

namespace local_miplugin\privacy;

class provider implements \core_privacy\local\metadata\provider, \core_privacy\local\request\plugin\provider {

public static function get_metadata(collection $items): collection {

$items->add_database_table('local_miplugin_logs', [

'userid' => 'privacy:metadata:userid',

'action' => 'privacy:metadata:action',

], 'privacy:metadata:razon_legal');

return $items;

}

public static function export_user_data(approved_contextlist $contextlist) {

// Lógica para empaquetar los datos del usuario.

}

}

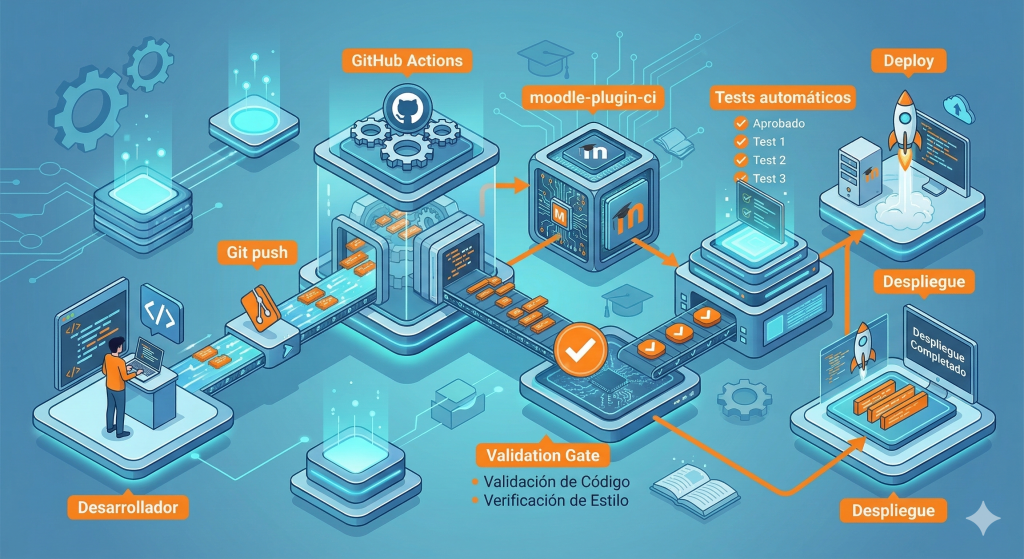

9. Gobernanza del Código e Integración Continua (CI/CD)

Imagina la estabilidad de un campus con miles de usuarios. No puede depender de que un desarrollador revise el código a ojo. Menos aún durante un viernes por la tarde. Tienes que automatizar las aduanas de control.

Necesitarás un terreno de juego aislado y profesional para probar esto. Allí podrás montar tus tuberías de datos (pipelines). Te explico paso a paso cómo Instalar Moodle 4.5 en Docker.

El Muro de Contención Automatizado

Debes configurar correctamente tu repositorio de código. Su función es bloquear automáticamente cualquier Pull Request. Rechazará intentos de Merge si el código no pasa los estándares.

Un ejemplo simplificado de un archivo .github/workflows/moodle-ci.yml:

name: Moodle Plugin CI

on: [push, pull_request]

jobs:

static-analysis:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v3

- name: Setup PHP

uses: shivammathur/setup-php@v2

with:

php-version: '8.1'

- name: Instalar Moodle Plugin CI

run: composer create-project -n --no-dev --prefer-dist moodlehq/moodle-plugin-ci ci ^4.0

- name: Linting de PHP (Phplint)

run: ./ci/bin/moodle-plugin-ci phplint

- name: Análisis de Código Deprecado

run: ./ci/bin/moodle-plugin-ci codechecker --max-warnings 0

Si este pipeline falla, el botón de «Merge» se pondrá en rojo. Se acabaron los debates subjetivos sobre la calidad técnica.

10. Desarrollo Guiado por Pruebas (TDD): PHPUnit en Moodle

Actualizar el core de Moodle aterroriza a muchos equipos IT. Obliga a rezar para que los plugins personalizados no se rompan. La lógica a medida puede fallar de forma catastrófica. La única forma madura de dormir tranquilo es implementando pruebas unitarias.

Moodle integra el popular framework PHPUnit de forma nativa. Permite simular entornos educativos complejos en milisegundos. Lo hace de forma aislada, sin ensuciar jamás tu base de datos real.

Creación de Data Generators

Atrás quedaron los días de inyectar datos falsos a mano. Ya no necesitas consultas SQL interminables para probar funcionalidades. El core proporciona herramientas muy elegantes. Permiten crear cursos, matricular usuarios y generar actividades al vuelo.

Observa un ejemplo claro de un test robusto de negocio:

namespace local_miplugin;

defined('MOODLE_INTERNAL') || die();

class mi_logica_test extends \advanced_testcase {

public function test_calculo_estadisticas() {

// Reseteamos la base de datos tras el test

$this->resetAfterTest();

// Generamos el escenario en memoria

$generator = $this->getDataGenerator();

$curso = $generator->create_course(['shortname' => 'CS101']);

$alumno = $generator->create_user();

$generator->enrol_user($alumno->id, $curso->id, 'student');

// Ejecutamos la lógica de negocio a probar

$res = \local_miplugin\stats::calcular($curso->id, $alumno->id);

$this->assertEquals(0, $res, 'Fallo: El progreso inicial debe ser 0%.');

}

}

Ejecutar PHPUnit debe ser un requisito no negociable antes de desplegar. Tu equipo debe adoptar este hábito de forma estricta. Marca la frontera entre un proyecto inestable y software empresarial de alto rendimiento.

11. Auditoría Express: Cómo evaluar plugins de terceros

Es fácil dejarse seducir por un plugin gratuito de la comunidad. Prometen solucionar todos tus problemas institucionales de un plumazo. Antes de instalarlo, aplícale el «Algoritmo de la Confianza de IT». Debes evaluar exhaustivamente lo que vas a integrar en tus servidores.

Las 3 métricas de confianza técnica

- La regla temporal de los 6 meses: Revisa el repositorio en GitHub o en el Moodle Plugins Directory. Puede llevar más de un semestre sin actualizaciones. Si hay versiones mayores recién publicadas, asume que es un proyecto abandonado.

- El termómetro tóxico de Issues: Analiza si el repositorio tiene decenas de issues críticos abiertos. Si hay cero respuestas del creador, significa una sola cosa. Tú y tu equipo seréis el soporte técnico de código ajeno. Huye rápido.

- El test del Sniffer en frío: Descarga el plugin y pásale

./vendor/bin/moodle-plugin-ci codechecker. La terminal puede devolver decenas de warnings. Alertará sobre llamadas a APIs deprecadas. Si ocurre, ese plugin romperá tu plataforma irremediablemente.

12. Gobernanza IT: 4 Reglas de oro estratégicas para CIOs y CTOs

Dirigir el departamento de tecnología es complejo y estresante. Sabes que la instalación anárquica de plugins es tu peor enemigo. Debes frenar las peticiones descontroladas de profesores o departamentos. Establece políticas inquebrantables hoy mismo.

Políticas corporativas inquebrantables

- El «Comité de Aprobación de Plugins»: Ningún desarrollo debe llegar a los servidores de producción sin filtros. Exige un test de penetración básico y auditoría de rendimiento. También requiere la revisión de la Privacy API por el DPO.

- Matriz de decisión: Build vs. Buy: Desarrollar un plugin a medida de forma interna es costoso. Solo está justificado si aporta una ventaja estratégica competitiva. Por ejemplo, una integración bidireccional única con el ERP corporativo.

- Fuga de cerebros: Forma y certifica a tu equipo de forma constante. Deben dominar las APIs oficiales de Moodle. Así evitarás ser rehén técnico de un solo desarrollador o consultora. Moodle Academy es excelente para esto.

- Mide el impacto real (ROI): Un desarrollo a medida complejo debe justificarse con KPIs medibles. Mide la reducción de horas de carga administrativa. Analiza la retención de alumnos o la caída de tickets de soporte técnico.

13. Framework de Validación Final para Paso a Producción

¿Tu equipo asegura que el código está listo para usar? ¿Estás a punto de darle al botón de «Desplegar» en producción? Detente un segundo, respira profundo. Exige que se verifique minuciosamente cada punto antes de continuar.

Checklist binario de despliegue

- [ ] Arquitectura y Nombrado:

- [ ] La estructura MVC es impecable.

- [ ] El archivo

version.phpestá correctamente implementado.

- [ ] Seguridad de Acceso (RBAC):

- [ ] Los accesos se validan usando capacidades dinámicas.

- [ ] No se utiliza

IFpara comprobar roles hardcoded.

- [ ] Seguridad de Datos:

- [ ] Todos los formularios de acción verifican el

sesskey.

- [ ] Todos los formularios de acción verifican el

- [ ] Privacidad y Legalidad:

- [ ] La clase de la

Privacy API(GDPR) está implementada correctamente.

- [ ] La clase de la

- [ ] Rendimiento:

- [ ] La base de datos está protegida mediante la

Cache API(MUC). - [ ] Las tareas pesadas utilizan la

Task API.

- [ ] La base de datos está protegida mediante la

- [ ] Inyecciones SQL:

- [ ] Ninguna variable ha sido concatenada directamente en SQL.

- [ ] Se utilizan placeholders en lugar de concatenaciones.

- [ ] Migración Segura:

- [ ] El

Backup & Restoreestá programado. - [ ] El

Backup & Restorees operativo.

- [ ] El

- [ ] Aduanas de Calidad:

- [ ] El pipeline automatizado está en verde brillante (

Exit Code 0).

- [ ] El pipeline automatizado está en verde brillante (

Conclusiones: El innegable cambio de paradigma en el ecosistema Moodle

La gestión de plugins Moodle 4.5 ha evolucionado afortunadamente. Ya no es un terreno salvaje para scripts rápidos. Atrás quedaron los parches y soluciones temporales atadas con alambre. Hoy en día, liderar una plataforma LMS exige una profunda mentalidad de ingeniería de software.

Los 4 pilares de la nueva ingeniería educativa

A modo de resumen ejecutivo, estas son las máximas fundacionales a seguir:

- La arquitectura previene el desastre: Un plugin bien estructurado respeta la magia del autoloading. Se comunica de forma quirúrgica mediante la Events API. Esto le permite sobrevivir a las actualizaciones masivas sin romper la plataforma.

- Seguridad y Privacidad innegociables: Aplicar el modelo Zero Trust y la Privacy API es vital. No representan un sobrecoste ni un retraso en la entrega. Son el escudo legal, financiero y operativo.

- El rendimiento se diseña en pizarra: La estabilidad de tu campus virtual depende de varios factores. Exige el dominio total de la Cache API. Requiere liberar bloqueos de sesión. También implica delegar procesos pesados a la Task API.

- La Gobernanza automatizada: La calidad del código base debe ser un proceso dictatorial y automatizado. Recuerda siempre esta máxima. Lo que no se audita y bloquea de forma automática, se degrada sistemáticamente en producción.

Deuda técnica vs. Inversión inteligente

Desplegar extensiones sin estándares técnicos bajo la excusa de la prisa es un error. No acelera tus proyectos en absoluto. Simplemente oculta la basura técnica debajo de la alfombra. Generarás una deuda técnica enorme que paralizará tus futuras actualizaciones. Invertir tiempo, presupuesto y formación en diseñar correctamente no ralentiza el negocio; lo asegura.

Debes construir software aplicando este riguroso nivel de ingeniería. Transformará por completo tu instancia de Moodle. Pasará de ser un simple gestor de contenidos a una infraestructura digital robusta. Estará verdaderamente preparada para potenciar el crecimiento de tu organización.

🚀 ¿Necesitas llevar la arquitectura de tu plataforma Moodle al siguiente nivel?

Implementar estos estrictos estándares de ingeniería no es tarea fácil. Auditar y limpiar la deuda técnica acumulada requiere mucho tiempo. Construir integraciones de misión crítica exige un foco enorme. Necesitarás una vasta experiencia en todo el ecosistema. A veces la infraestructura LMS de tu institución se vuelve inmanejable. Tu equipo técnico interno no da abasto con el día a día. Quizás necesitas diseñar un plugin estratégico que no puede fallar en producción. Si es así, te aseguro que puedo ayudarte.

Soy Arquitecto de Soluciones Moodle y Consultor EdTech Independiente. Colaboro con universidades, administraciones públicas y grandes corporaciones. Les ayudo a auditar infraestructuras y optimizar el rendimiento de sus bases de datos. Diseño arquitecturas a medida bajo estrictos estándares de calidad internacional.

No permitas que una mala decisión de arquitectura inicial detenga el potencial de tu proyecto. Hablemos sin compromiso sobre tus retos actuales y escalemos juntos. Te invito a conectar conmigo en LinkedIn para seguir debatiendo sobre tecnología e-learning.

📚 Recursos Externos, Comunidad y Lecturas Estratégicas Recomendadas

Te animo a continuar perfeccionando tu ecosistema LMS. También debes ampliar el conocimiento técnico de tu equipo. Te dejo una cuidada selección de mis análisis más profundos. Incluyo además recursos oficiales de la comunidad internacional:

De mi Blog Personal

- Visión técnica de inicio de año en EdTech: cómo planifica un CTO su stack de aplicaciones

- Guía Técnica de Integración del Estándar LTI 1.3 Advantage en Moodle

- Cómo Integrar formularios personalizados y complejos de forma profesional en tu LMS

- Ver todos mis artículos y recursos avanzados sobre Moodle

Documentación Oficial y Herramientas (Moodle HQ)

- Moodle Developer Documentation (moodledev.io): La «biblia» técnica y arquitectónica de tu equipo.

- Directorio de Plugins Oficial de la Comunidad: Tu primera parada para evitar reinventar la rueda.

- Moodle Tracker (Jira Oficial): Imprescindible para investigar issues reportados y hojas de ruta.

- Moodle Academy para Desarrolladores: Rutas de aprendizaje certificadas para tu equipo base.

Deja una respuesta